本文目录导读:

- 引言:为何关注safew的异常状态至关重要?

- 异常状态一:性能急剧下降与响应迟缓

- 异常状态二:未经授权的访问与登录尝试

- 异常状态三:配置设置被不明篡改

- 异常状态四:网络流量出现异常波动

- 异常状态五:系统日志报错与警告频发

- 异常状态六:资源占用率异常飙高

- 异常状态七:功能模块失效或行为异常

- 异常状态八:用户端异常反馈集中出现

- 常见问答(Q&A)

- 结语:建立日常监测习惯,防患于未然

safew日常需重点留意的八大异常使用状态全解析**

目录导读

- 引言:为何关注safew的异常状态至关重要?

- 异常状态一:性能急剧下降与响应迟缓

- 异常状态二:未经授权的访问与登录尝试

- 异常状态三:配置设置被不明篡改

- 异常状态四:网络流量出现异常波动

- 异常状态五:系统日志报错与警告频发

- 异常状态六:资源占用率异常飙高

- 异常状态七:功能模块失效或行为异常

- 异常状态八:用户端异常反馈集中出现

- 常见问答(Q&A)

- 建立日常监测习惯,防患于未然

引言:为何关注safew的异常状态至关重要?

在数字化安全防护体系中,safew作为关键的一环,其稳定运行直接关系到整体安全的有效性,任何系统在长期运行中都可能因内部故障、外部攻击或配置不当而出现“异常使用状态”,这些异常往往是潜在风险或已发生安全事件的早期信号,日常主动留意并识别这些异常,并非仅仅是技术人员的职责,更是每一位依赖safew进行防护的管理者和用户应具备的安全意识,本文将系统梳理八种需要日常重点留意的异常状态,帮助您构建一道主动预警的防线。

异常状态一:性能急剧下降与响应迟缓

表现:safew系统处理请求的速度明显变慢,管理界面操作卡顿,策略下发或更新耗时过长,影响正常业务流转。 可能原因:

- 资源瓶颈:CPU、内存或磁盘I/O占用率持续过高。

- 恶意攻击:正遭遇DDoS攻击或大量恶意扫描,导致系统资源被耗尽。

- 配置不当:策略规则过于复杂或存在冗余,导致匹配效率低下。

- 硬件故障:存储设备或网络组件出现老化或故障。 日常留意点:定期查看系统性能监控仪表盘,设立性能基线,对响应时间、处理吞吐量等关键指标进行对比。

异常状态二:未经授权的访问与登录尝试

表现:审计日志中出现大量来自陌生IP地址、非常规时间或已禁用账户的登录尝试,尤其是连续的失败登录记录。 可能原因:

- 暴力破解:攻击者正在尝试猜测管理员或用户密码。

- 凭证泄露:账户信息可能已在外界泄露,被他人尝试使用。

- 内部威胁:有未经授权的内部人员尝试访问敏感功能区域。 日常留意点:每日或每周审查身份验证与访问日志,关注登录失败率、来源地理分布异常,确保启用强密码策略和双因素认证。

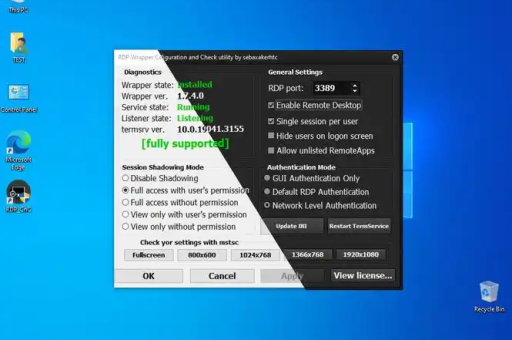

异常状态三:配置设置被不明篡改

表现:安全策略、网络规则、访问控制列表(ACL)或系统参数在未经批准的情况下被添加、修改或删除。 可能原因:

- 内部误操作:管理员操作失误。

- 权限滥用:拥有配置权限的账户被盗用。

- 恶意软件:系统被植入恶意软件,意图削弱安全防护。 日常留意点:启用并严格管理配置变更审计功能,任何关键配置的修改都应经过申请、审批、执行、复核的流程,并产生清晰的审计轨迹。

异常状态四:网络流量出现异常波动

表现:进出safew设备的网络流量在非业务高峰时段异常激增或锐减,或出现大量指向特定异常目的地的连接。 可能原因:

- 数据外泄:可能存在数据被悄悄传输到外部服务器(外联)。

- 僵尸网络活动:内部设备被控,正在对外发起攻击或进行C&C通信。

- 网络扫描与探测:外部或内部正在对网络进行大规模扫描。 日常留意点:利用流量分析工具,监控总带宽使用趋势、协议分布和主要会话目标,对突发的、非常规的流量模式保持警觉。

异常状态五:系统日志报错与警告频发

表现:系统日志、事件管理器中持续出现同一类错误代码、服务启动失败警告、组件通信异常或许可证告警等信息。 可能原因:

- 软件缺陷:系统存在未修复的Bug或兼容性问题。

- 服务依赖故障:所依赖的数据库、授时服务等出现故障。

- 存储空间不足:日志分区即将写满,影响系统运行。 日常留意点:建立日志集中收集与分析机制,对错误和警告信息进行分级分类,设定规则,对关键错误实现实时告警。

异常状态六:资源占用率异常飙高

表现:在无明确新增业务负载的情况下,safew设备的CPU或内存使用率长时间保持在90%以上,甚至达到100%。 可能原因:

- 进程异常:某个关键进程陷入死循环或内存泄漏。

- 资源竞争:与其他安装在同主机上的应用产生冲突。

- 加密/解密负载过重:突然需要处理大量SSL/TLS加解密流量。 日常留意点:通过监控工具持续跟踪资源使用情况,识别占用资源最高的进程,与性能下降问题关联分析。

异常状态七:功能模块失效或行为异常

表现:safew的特定安全功能(如病毒扫描、入侵检测、Web过滤)突然失效、无法更新特征库,或产生大量误报/漏报。 可能原因:

- 特征库过期:未能成功连接更新服务器。

- 模块崩溃:软件模块因异常而停止运行。

- 策略冲突:新部署的策略意外阻断了功能模块的正常通信。 日常留意点:定期手动测试核心安全功能的有效性,检查特征库版本和更新日期,关注模块的运行状态指示灯或健康检查报告。

异常状态八:用户端异常反馈集中出现

表现:短时间内集中收到用户关于无法访问特定资源、应用速度慢、频繁断线或被错误拦截等反馈。 可能原因:

- 策略误拦截:新上线的安全策略过于严格,影响了正常业务。

- 网络路径变化:路由变更导致流量未经过safew或路径不对称。

- 区域性故障:针对特定部门或网段的配置出错。 日常留意点:建立畅通的用户反馈渠道,将用户反馈作为重要的异常状态发现来源,并及时与系统监控数据关联分析。

常见问答(Q&A)

Q1:我没有专业安全背景,如何有效执行这些日常留意工作? A1:您可以借助safew系统自带的仪表盘、健康报告和告警功能,将最关键的健康指标(如CPU/内存、更新状态、许可证)集中到一个主控视图,每日上班后花5-10分钟浏览,设定邮件或短信告警,让系统主动通知您关键异常。

Q2:发现异常后,第一步应该做什么? A2:保持冷静,不要立即进行大规模配置更改,第一步是记录与隔离:记录异常发生的准确时间、表现现象和涉及范围,如果可能,在不影响整体业务的前提下,临时隔离受影响的部分(如网络分段),防止问题扩散,然后根据本文提供的可能原因线索进行初步排查,或联系技术支持。

Q3:日常监测的频率应该是多少? A3:这取决于业务的重要性和系统复杂性,对于核心业务系统,关键指标应实现7x24小时实时监控并配以告警,整体健康状态和日志摘要应每日检查,而全面的配置审计和深度日志分析可以每周或每月进行一次。

Q4:如何区分是真正的安全威胁还是普通的系统小故障? A4:关联分析是关键,单一的异常(如一次登录失败)可能是偶然,但如果在短时间内,同时出现“异常登录尝试(状态二)”、“日志告警(状态五)”和“特定端口流量激增(状态四)”,则极有可能是协同攻击的迹象,需要将多个维度的异常信息拼凑起来判断。

建立日常监测习惯,防患于未然

对safew异常使用状态的日常留意,本质上是一种积极主动的安全运维文化,它要求我们将安全视为一个持续的过程,而非一劳永逸的产品部署,通过系统性地关注性能、访问、配置、流量、日志、资源、功能和用户反馈这八个维度的状态,我们能够显著提升对潜在风险和正在发生事件的感知能力与响应速度,最昂贵的网络安全事件往往起源于最微小的、被忽视的异常,从今天起,投入少量但固定的时间,养成日常检视的习惯,让safew真正成为您数字资产坚实而聪慧的守护者。